Entendiendo la normativa DORA: Cómo proteger sus datos sensibles

13 / 01 / 2025

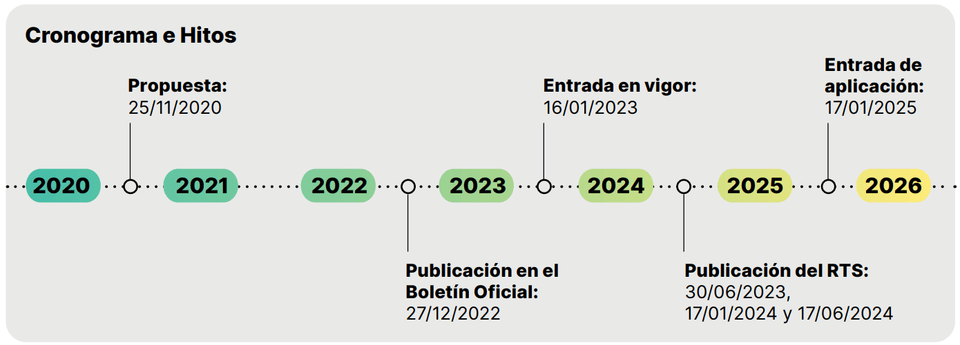

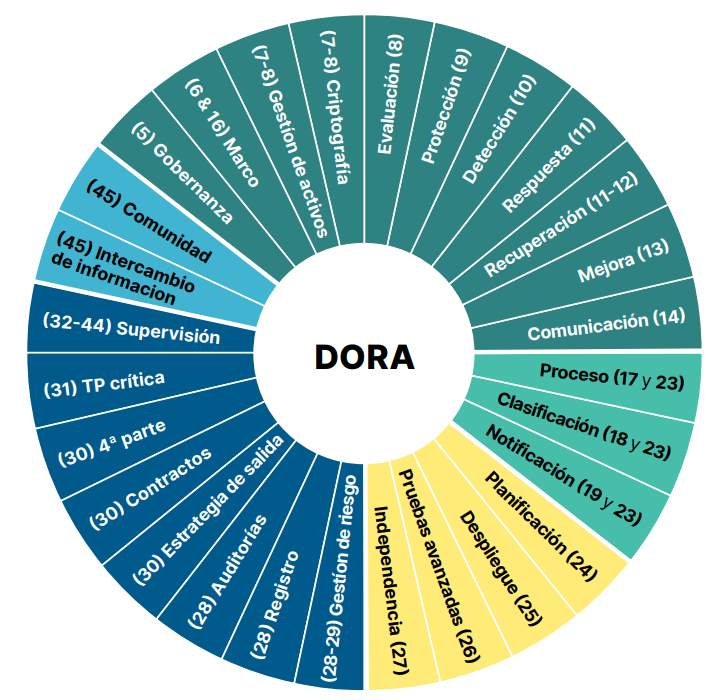

La Ley de Resiliencia Operativa Digital (DORA) es una regulación de la UE que tiene como objetivo fortalecer la seguridad informática de las entidades financieras (bancos, aseguradoras y empresas de inversión) y sus proveedores de servicios de TIC, y garantizar que el sector financiero europeo pueda mantener su resiliencia en caso de una perturbación operativa grave. DORA complementa las regulaciones existentes, como el RGPD (Reglamento General de Protección de Datos), y la Directiva NIS2.

¿En qué consiste?

La Ley de Resiliencia Operativa Digital (DORA) es una regulación de la UE que tiene como objetivo fortalecer la seguridad informática de las entidades financieras (bancos, aseguradoras y empresas de inversión) y sus proveedores de servicios de TIC, y garantizar que el sector financiero europeo pueda mantener su resiliencia en caso de una perturbación operativa grave. DORA complementa las regulaciones existentes, como el RGPD (Reglamento General de Protección de Datos), y la Directiva NIS2.

DORA se basa esencialmente en las mejores prácticas en gestión de riesgos y ciberresiliencia.

Sin embargo, es única en 4 aspectos:

¿Cuáles son los requisitos?

Fuente: "Measuring Password Fatigue: Usability and Cybersecurity Impacts," Beyond Identity

Fuente: IBM report Cost of a Data Breach 2024. https://www.ibm.com/reports/data-breach

Implementar la AMF para el acceso seguro a los datos

¿Qué es Autenticación Multifactor?

DORA exige la autenticación multifactor (AMF), que requiere que los usuarios verifiquen la identidad a través de un mecanismo de autenticación. Ésta autenticación fuerte generalmente se compone de al menos dos factores provenientes de tres posibles categorías de autenticación. El objetivo es establecer mecanismos de autenticación robustos que ofrezcan una protección integral contra ataques fraudulentos.

Al menos 2 factores independientes entre:

Worldline Trusted Authentication, para ofrecer una experiencia segura y fluida a sus empleados y clientes.

- Solución disponible en todos los dispositivos: móvil, navegador y tabletas.

- Diferentes métodos de implementación para adaptarse a sus estrategias digitales.

- Cumple con todos los requisitos establecidos en la regulación PSD2 RTS, eIDAS y RGPD.

- Solución inclusiva y accessible que cumple con los requisitos de accesibilidad WCAG AA.

- Esta solución combate todos los tipos conocidos de ataques de faude para garantizar la seguridad de sus empleados.

Proteger los datos en reposo y en tránsito

¿Cifrado o tokenización?

Dos métodos para mantener la seguridad de los datos en reposo y en tránsito

Tanto el cifrado como la tokenización son herramientas vitales para proteger los datos sensibles, pero las características únicas y los puntos fuertes de la tokenización a menudo la convierten en una opción más segura y robusta.

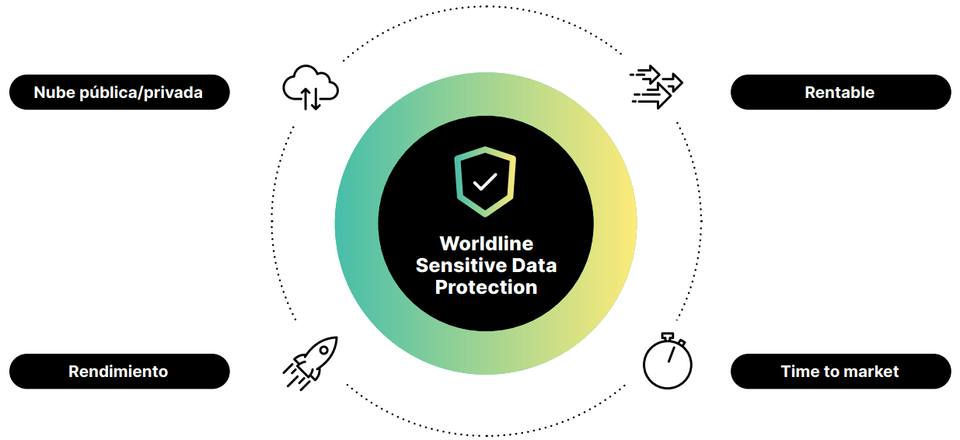

Worldline Sensitive Data Protection :

Impulse su negocio con una solución integral diseñada para proteger sus activos más valiosos.

-

95 %99 95 disponibilidad

-

3500 transacciones por segundo

-

+ BN9 tokens procesados en 2023

Sensitive Data Protection es una solución de seguridad plug-and play que ofrece protección instantánea, garantizando una seguridad y defensa sólida a los datos bancarios y personales. Reduce el alcance de PCI-DSS de las empresas y permite el cumplimiento de RGPD.

Would you like to learn more?

Simply fill in a few details and our experts will get in touch.